Die Erwartungen an die Cybersicherheit vernetzter Gesundheitsprodukte haben sich geändert. A

Stückliste für Medizinprodukt-Software (SBOM) ist nicht mehr nur ein Dokument, das für behördliche Überprüfungen erstellt und anschließend vergessen wird. Es hat sich zu einem praktischen, alltäglichen Werkzeug entwickelt, das Herstellern dabei hilft, Risiken zu managen, Patienten zu schützen und die Compliance über den gesamten Lebenszyklus eines Produkts hinweg aufrechtzuerhalten.

Wie in einem kürzlich vom IoT Council veranstalteten und von Digi gesponserten Webinar erörtert wurde, erwarten die Regulierungsbehörden nun von den Herstellern medizinischer Geräte, dass sie eine kontinuierliche Cybersicherheitsreife nachweisen. In den USA verlangen die gesetzlich festgelegten Anforderungen der FDA den Nachweis einer Überwachung nach der Markteinführung, die Offenlegung von Schwachstellen und die Möglichkeit, bereits im Einsatz befindliche Geräte zu aktualisieren. Europa folgt mit den MDR- und NIST 2.0-Verpflichtungen einem ähnlichen Weg. In diesem Umfeld reicht eine statische SBOM nicht aus.

Hier finden Sie eine **für Google Featured Snippets optimierte KI-Übersicht** (prägnant, definitorisch und übersichtlich), gefolgt von **kopierbarem HTML-Code**, den Sie in Ihren Blogbeitrag einfügen können (als wiederverwendbares Modul „KI-Übersicht“). Ich schreibe dies, damit es sowohl für klassische Featured Snippets als auch für KI-Übersichten nützlich ist: kurze Antwort, klare Überschriften, Aufzählungspunkte und direkte Formulierungen.

KI-Übersicht: SBOM für medizinische Geräte

Eine Software-Stückliste (SBOM) für Medizinprodukte ist eine strukturierte Auflistung aller Softwarekomponenten in einem vernetzten Gesundheitsprodukt – Open Source, Drittanbieter- und proprietärer Code – sowie Versionen und Lizenzen. Als lebendes Artefakt hilft eine SBOM medizinischen OEMs dabei, schnell festzustellen, ob neu bekannt gewordene Schwachstellen (CVEs) bestimmte Gerätekonfigurationen und eingesetzte Systeme betreffen, und unterstützt so die kontinuierliche Cybersicherheit und Compliance über den gesamten Produktlebenszyklus hinweg.

Warum eine SBOM für Medizinprodukte wichtig ist

- Schnellere Analyse der Auswirkungen von Sicherheitslücken: Ordnen Sie SBOM-Komponenten CVEs zu, um zu sehen, was tatsächlich auf Ihre Gerätekonfiguration zutrifft.

- Bessere Priorisierung von Abhilfemaßnahmen: Reduzieren Sie Alarmmeldungen, indem Sie sich auf ausnutzbare, relevante Probleme konzentrieren, anstatt auf jede theoretische Übereinstimmung.

- Lebenszyklus-Cybersicherheitsbereitschaft: Gewährleisten Sie die Rückverfolgbarkeit und dokumentieren Sie Überwachung, Bewertung und Risikominderung über einen längeren Zeitraum hinweg.

- Regulatorische Angleichung: Unterstützt die Erwartungen hinsichtlich einer kontinuierlichen Weiterentwicklung der Cybersicherheit und Transparenz nach der Markteinführung.

Statische vs. dynamische SBOM

Eine statische SBOM wird einmalig erstellt und ist schnell veraltet. Eine dynamische SBOM wird während des Build-/Release-Prozesses automatisch neu generiert und kontinuierlich auf neue CVEs überprüft – was für langlebige, im Einsatz befindliche medizinische Geräte von entscheidender Bedeutung ist.

Wie man SBOMs in vernetzten Systemen einsetzt

- Automatisieren Sie die SBOM-Generierung in CI/CD für jede Veröffentlichung.

- Verknüpfen Sie SBOM-Daten mit Informationen zu Sicherheitslücken (CVE-Kennungen, Schweregrad und Kontext der Ausnutzung).

- Filtern Sie nach dem tatsächlichen Gerätekontext (Konfiguration, aktivierte Funktionen, bereitgestellte Versionen), um Fehlalarme zu reduzieren.

- Aktivieren Sie sichere Remote-Updates, damit Patches auf bereits im Einsatz befindliche Geräte übertragen werden können.

Wichtigste Erkenntnis

Eine SBOM ist nicht mehr nur ein Dokument zur Einhaltung von Vorschriften. Für medizinische OEMs, die vernetzte Gesundheitsprodukte herstellen, ermöglicht die Behandlung der SBOM als operatives Sicherheitsinstrument eine schnellere Reaktion auf Schwachstellen, sicherere Patches und anhaltendes Vertrauen über den gesamten Lebenszyklus des Geräts hinweg.

Weiter zu:

Eine SBOM für Medizinprodukte beginnt als Bestandsaufnahme der Softwarekomponenten, einschließlich Open-Source-Paketen, Software von Drittanbietern und intern entwickeltem Code. Außerdem sind Versionsdaten und Lizenzdetails erforderlich. Diese Informationen bilden die Grundlage, um zu verstehen, ob eine neu bekannt gewordene Schwachstelle für ein bestimmtes Produkt relevant ist.

Allerdings reicht eine Bestandsaufnahme allein nicht aus, um reale Risiken zu erfassen. Um wirklich nützlich zu sein, muss eine SBOM für medizinische Geräte direkt mit Informationen zu Schwachstellen verknüpft werden. Das bedeutet, dass SBOM-Daten mit CVE-Kennungen und Schweregradbewertungen verknüpft und anschließend Probleme herausgefiltert werden müssen, die für die Konfiguration des Geräts nicht relevant sind. Ohne diesen Kontext sehen sich Teams oft mit Hunderten oder Tausenden von Warnmeldungen konfrontiert, ohne wirklich zu wissen, welche davon tatsächlich Maßnahmen erfordern.

Eines der Hauptthemen des Webinars war, dass eine SBOM als lebendiges Artefakt behandelt werden muss. Anstatt sie einmalig bei der Produkteinführung zu erstellen, sollten Hersteller die Erstellung der SBOM in den Build-Prozess integrieren und sie mit jeder Softwareversion automatisch aktualisieren.

Dieser Ansatz unterstützt die kontinuierliche Überwachung von Schwachstellen während des gesamten Produktlebenszyklus. Wenn neue CVEs auftreten, können Teams schnell feststellen, ob eingesetzte Geräte betroffen sind, und die Behebung der Schwachstellen entsprechend dem Risiko priorisieren. Bei langlebigen medizinischen Geräten ist diese kontinuierliche Transparenz von entscheidender Bedeutung.

Ein ausgereifter SBOM-Prozess für Medizinprodukte unterstützt auch die regulatorischen Anforderungen hinsichtlich Rückverfolgbarkeit und Transparenz. Hersteller können nachweisen, wie Risiken identifiziert, bewertet, gemindert und im Laufe der Zeit überwacht wurden, anstatt erst zu reagieren, wenn ein Problem öffentlich bekannt wird.

Die effektive Nutzung von SBOM erfordert mehr als nur Tools. Sie hängt davon ab, dass Sicherheitspraktiken direkt in den Softwareentwicklungslebenszyklus eingebettet werden. Dazu gehören automatisierte Scans, kuratierte Schwachstellenberichte und klare Anleitungen zu Abhilfemaßnahmen.

Aufgezeichnetes Webinar: IoT ist ein Weg, KEIN Ziel

Während des Webinars stellte Digi in Zusammenarbeit mit ByteSnap ein praktisches Beispiel dafür vor, wie OEMs diesen Prozess in großem Maßstab verwalten können. Durch die Kombination aus automatisierter SBOM-Generierung, kontinuierlicher CVE-Analyse und getesteten Sicherheitsupdates reduzieren Teams den Aufwand für die Einhaltung von Vorschriften und senken gleichzeitig das Risiko, dass beim Patchen neue Probleme auftreten.

Letztendlich unterstützt eine SBOM für Medizinprodukte mehr als nur die Einhaltung von Vorschriften. Sie hilft Herstellern dabei, die Sicherheit von Patienten zu gewährleisten, sensible Daten zu schützen und das Vertrauen in vernetzte Gesundheitstechnologien zu bewahren. Angesichts der sich ständig weiterentwickelnden Anforderungen an die Cybersicherheit wird es für den langfristigen Erfolg entscheidend sein, die SBOM als operatives Sicherheitsinstrument und nicht nur als Abhakliste zu betrachten.

Ebenso wichtig ist, dass eine SBOM die Transparenz entlang der gesamten Lieferkette für Medizinproduktesoftware stärkt. Durch die Gewährleistung einer klaren Übersicht über die Komponenten und Abhängigkeiten innerhalb eines Geräts können Hersteller Risiken besser einschätzen, auf neue Bedrohungen reagieren und mit Aufsichtsbehörden, Gesundheitsdienstleistern und Partnern kommunizieren. Diese Transparenz ermöglicht eine schnellere Reaktion auf Vorfälle, fundiertere Sicherheitsentscheidungen und eine bessere Zusammenarbeit innerhalb des gesamten Ökosystems. Im Laufe der Zeit helfen diese Fähigkeiten medizinischen OEMs dabei, ihr proaktives Engagement für Cybersicherheit unter Beweis zu stellen und das Vertrauen in die Zuverlässigkeit und Sicherheit ihrer vernetzten Produkte zu stärken.

Entdecken Sie, wie Digi ConnectCore Ihnen helfen können

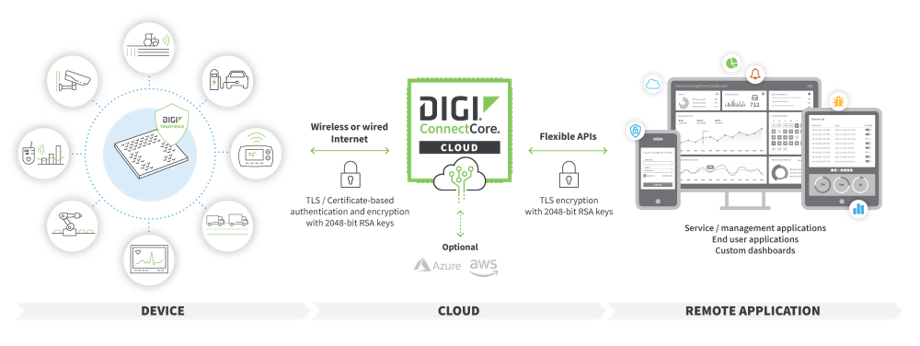

Medizinische OEMs, die vernetzte Systeme für den Gesundheitssektor entwickeln, müssen – ebenso wie andere Entwickler – zunehmend die Anforderungen von Vorschriften wie dem EU-Cyberresilienzgesetz erfüllen. Diese neuen Vorschriften verlangen von OEMs, dass sie ihre eingebetteten Geräte mit Funktionen für die kontinuierliche Fernverwaltung ausstatten, um Firmware-Updates und ein kontinuierliches Sicherheitsmanagement aus der Ferne zu ermöglichen.

Das Digi ConnectCore wurde entwickelt, um diese Anforderungen zu erfüllen und sicherzustellen, dass OEMs und/oder ihre Endkunden ihre Geräte nach der Bereitstellung und über ihren gesamten Lebenszyklus hinweg warten können. Weitere Informationen finden Sie auf unserer SeiteDigi ConnectCore Services.

Häufig gestellte Fragen: SBOMs für Medizinprodukte

Was ist eine Software-Stückliste (SBOM) in einem Medizinprodukt?

Eine Software-Stückliste (SBOM) ist eine strukturierte Auflistung aller Softwarekomponenten, die in einem Medizinprodukt verwendet werden. Dazu gehören Open-Source-Bibliotheken, Software von Drittanbietern, Betriebssystemkomponenten und intern entwickelter Code. Eine SBOM enthält in der Regel die Namen der Komponenten, Versionen, Abhängigkeiten und Lizenzinformationen.

Für medizinische OEMs, die vernetzte Systeme entwickeln, bietet die SBOM Transparenz in der Software-Lieferkette, sodass Teams schnell feststellen können, ob neu entdeckte Schwachstellen ein bereits eingesetztes Produkt betreffen.

Warum werden SBOMs für Hersteller von Medizinprodukten zur Pflicht?

Die Anforderungen an die Cybersicherheit für medizinische Geräte haben sich erheblich erweitert. Die Regulierungsbehörden erwarten zunehmend, dass Hersteller ein kontinuierliches Risikomanagement über den gesamten Lebenszyklus eines Produkts nachweisen.

In den Vereinigten Staaten verlangt die FDA nun von Herstellern vernetzter medizinischer Geräte den Nachweis folgender Punkte:

- Kontinuierliche Überwachung der Cybersicherheit

- Prozesse zum Schwachstellenmanagement

- Koordinierte Offenlegung von Sicherheitslücken

- Die Möglichkeit, bereits im Einsatz befindliche Geräte zu aktualisieren

Ähnliche Erwartungen entstehen in Europa durch Rahmenwerke wie die Medizinprodukteverordnung (MDR) und umfassendere Cybersicherheitsinitiativen. SBOMs helfen Herstellern dabei, die von den Regulierungsbehörden geforderte Transparenz und Rückverfolgbarkeit nachzuweisen.

Wie verbessert eine SBOM die Sicherheit von Medizinprodukten?

Eine SBOM verbessert die Sicherheit, indem sie Herstellern einen klaren Überblick über alle Softwarekomponenten in ihren Geräten verschafft. Wenn eine Schwachstelle öffentlich bekannt wird, können Teams schnell feststellen, ob die betroffene Komponente in ihrem Produkt vorhanden ist und ob Abhilfemaßnahmen erforderlich sind.

Ohne eine SBOM kann dieser Prozess Tage oder Wochen manueller Untersuchungen in Anspruch nehmen. Mit einer gut gepflegten SBOM, die mit Feeds zu Sicherheitslücken verbunden ist, kann die Analyse innerhalb von Minuten erfolgen.

Diese schnellere Reaktion trägt dazu bei, das Risiko für Patienten, Gesundheitsdienstleister und Krankenhausnetzwerke zu verringern.

Was macht eine SBOM für Medizinprodukte „lebendig“ und nicht statisch?

Eine statische SBOM wird einmalig erstellt – in der Regel bei der Produkteinführung – und danach nur selten aktualisiert.

Eine aktive SBOM wird direkt in die Softwareentwicklungs-Pipeline integriert und bei jedem Build oder Release automatisch aktualisiert. Dieser Ansatz ermöglicht es Herstellern, Schwachstellen kontinuierlich zu überwachen, Komponentenänderungen zu verfolgen und während des gesamten Produktlebenszyklus genaue Aufzeichnungen über die Softwareumgebung zu führen.

Bei langlebigen medizinischen Geräten, die möglicherweise 10 Jahre oder länger im Einsatz bleiben, ist diese kontinuierliche Sichtbarkeit unerlässlich.

Wie sind SBOMs mit Schwachstellendatenbanken wie CVE verbunden?

Um verwertbar zu sein, müssen SBOM-Daten mit Quellen für Schwachstelleninformationen wie der Common Vulnerabilities and Exposures (CVE)-Datenbank korreliert werden.

Sicherheitstools vergleichen die in der SBOM aufgeführten Komponentenversionen mit bekannten Schwachstellen. Anschließend ermitteln sie:

- Ob die Schwachstelle für die spezifische Komponentenversion gilt

- Ob der anfällige Codepfad tatsächlich verwendet wird

- Die Schwere und Ausnutzbarkeit des Problems

Diese Kontextanalyse hilft Sicherheitsteams dabei, die Probleme zu priorisieren, die das Gerät tatsächlich betreffen, anstatt auf jede Warnmeldung zu reagieren.

Wann sollte die SBOM-Generierung während der Entwicklung erfolgen?

Die beste Vorgehensweise besteht darin, SBOMs automatisch während des Build-Prozesses als Teil des Softwareentwicklungslebenszyklus zu generieren.

Dadurch wird sichergestellt, dass:

- Jede Version enthält eine aktuelle SBOM.

- Komponentenänderungen werden im Laufe der Zeit nachverfolgt.

- Sicherheits- und Compliance-Teams haben sofortigen Einblick in neue Abhängigkeiten.

Die automatisierte SBOM-Generierung reduziert außerdem den manuellen Aufwand und verbessert die Konsistenz zwischen den Entwicklungsteams.

Vor welchen Herausforderungen stehen OEMs bei der Implementierung von SBOM-Prozessen?

Viele medizinische OEMs stehen bei der Operationalisierung von SBOMs vor mehreren praktischen Herausforderungen:

- Verwaltung großer Mengen von Sicherheitswarnungen

- Unterscheidung zwischen relevanten Schwachstellen und Fehlalarmen

- Aufrechterhaltung der SBOM-Genauigkeit über mehrere Produktversionen hinweg

- Koordinierung von Abhilfemaßnahmen zwischen Entwicklungs- und Sicherheitsteams

Automatisierung und integrierte Sicherheits-Workflows können diese Belastungen erheblich reduzieren.

Wie unterstützen SBOMs das langfristige Lebenszyklusmanagement von Geräten?

Medizinische Geräte bleiben nach ihrer Inbetriebnahme oft viele Jahre lang in Betrieb. Während dieser Zeit treten zwangsläufig neue Schwachstellen in den zugrunde liegenden Softwarekomponenten auf.

Eine gut gepflegte SBOM ermöglicht Herstellern Folgendes:

- Betroffene Geräte schnell identifizieren

- Priorisieren Sie Abhilfemaßnahmen basierend auf dem Risiko

- Gezielte Sicherheitsupdates bereitstellen

- Dokumentieren Sie das Cybersicherheitsmanagement für Aufsichtsbehörden

Diese kontinuierliche Transparenz hilft Herstellern dabei, die Einhaltung von Vorschriften und die Patientensicherheit über den gesamten Lebenszyklus des Produkts hinweg zu gewährleisten.

In welcher Beziehung stehen Funktionen zur Fernverwaltung von Geräten zu SBOMs?

Eine SBOM hilft Herstellern dabei, Schwachstellen zu identifizieren, aber die Behebung erfordert oft die Aktualisierung von Geräten im Einsatz. Bei vernetzten medizinischen Systemen bedeutet dies in der Regel sichere Remote-Firmware-Updates.

Plattformen, die Geräteüberwachung, sichere Bereitstellung von Updates und Lebenszyklusmanagement unterstützen, ermöglichen es Herstellern, schnell zu reagieren, wenn Schwachstellen in SBOM-Komponenten entdeckt werden.

Wie kann Digi medizinischen OEMs dabei helfen, SBOM- und Cybersicherheitsanforderungen zu erfüllen?

IoT Embedded- und IoT von Digi sind auf die Unterstützung eines sicheren Gerätelebenszyklusmanagements ausgelegt. Lösungen wie das Digi ConnectCore bieten Funktionen, die OEMs dabei helfen:

- Behalten Sie den Überblick über die eingesetzten Geräte

- Sichere Remote-Firmware-Updates bereitstellen

- Verwalten Sie die Gerätesicherheit während des gesamten Lebenszyklus.

- Unterstützung bei der Einhaltung neuer Vorschriften wie dem EU-Gesetz zur Cyberresilienz

Diese Funktionen helfen Herstellern medizinischer Geräte dabei, Erkenntnisse aus SBOMs in praktische Sicherheitsmaßnahmen umzusetzen.

Nächste Schritte